В 2024 году количество хакерских атак на инфраструктуру российских организаций оставалось на стабильно высоком уровне. Киберугрозы могут привести к утечкам конфиденциальных и персональных данных, серьёзным финансовым потерям и репутационному ущербу, поэтому обеспечение информационной безопасности — одна из важнейших задач для каждой компании.

Для оценки уровня защищённости и поиска уязвимостей компании проводят пентесты — метод, при котором специалисты имитируют действия злоумышленников, чтобы проверить, насколько ИТ-системы устойчивы к хакерским атакам.

В аналитической статье от Центра кибербезопасности УЦСБ читайте о результатах проведенных в 2024 году пентестов, основных уязвимостях и уровне их риска, а также об отраслях компаний, в которых особенно важно оценивать уровень защищённости.

Типы проектов и отрасли

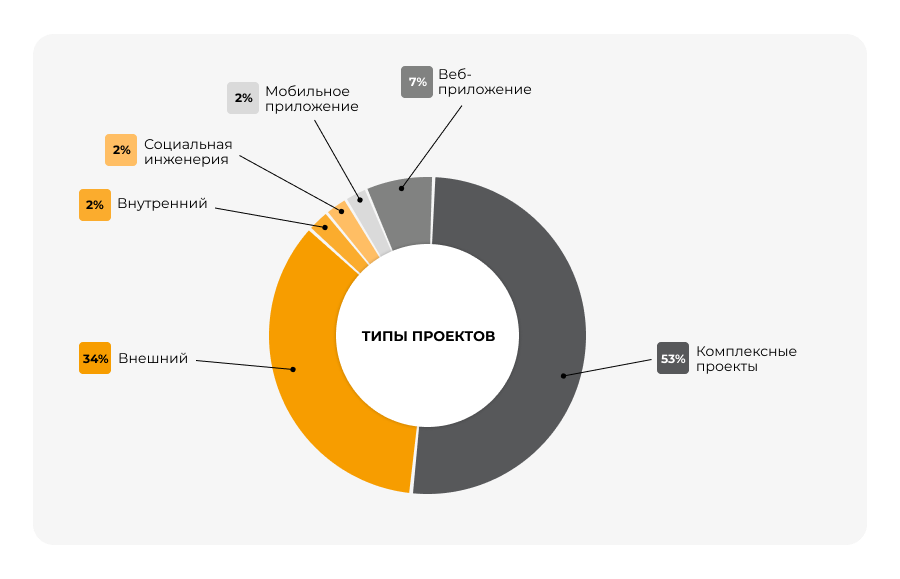

Чаще всего проекты по выявлению уязвимостей проводятся комплексно. Это значит, что для оценки уровня защищённости компании используется синтез нескольких видов пентестов: анализ защищённости внешнего и внутреннего периметра, мобильных и веб-приложений и тестирование методом социальной инженерии.

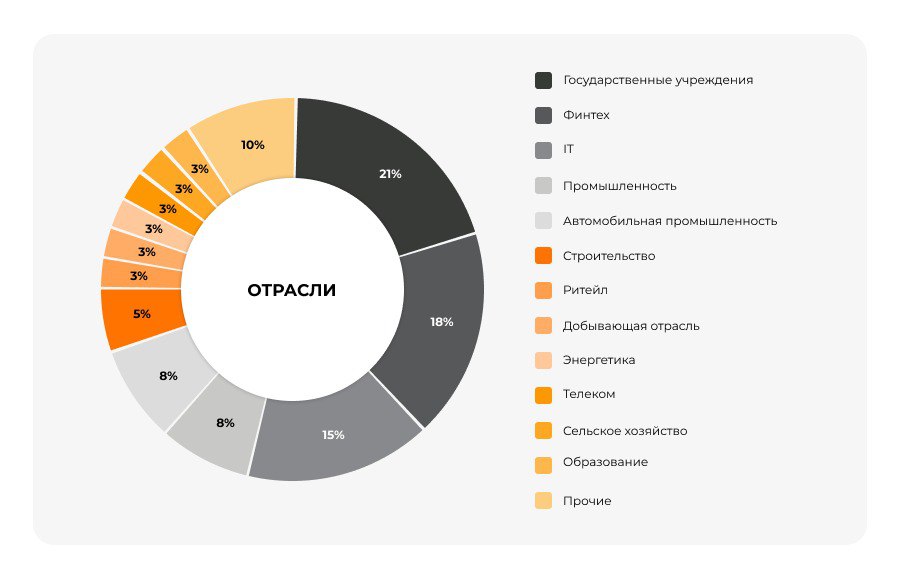

Наиболее часто тестирование на проникновение применяют компании, для которых обеспечение защиты конфиденциальной информации и персональных данных клиентов является критически необходимым. К таким организациям относятся государственные учреждения, предприятия финансовой отрасли, IT-компании, сфера промышленности и ритейл.

Внешний анализ защищённости

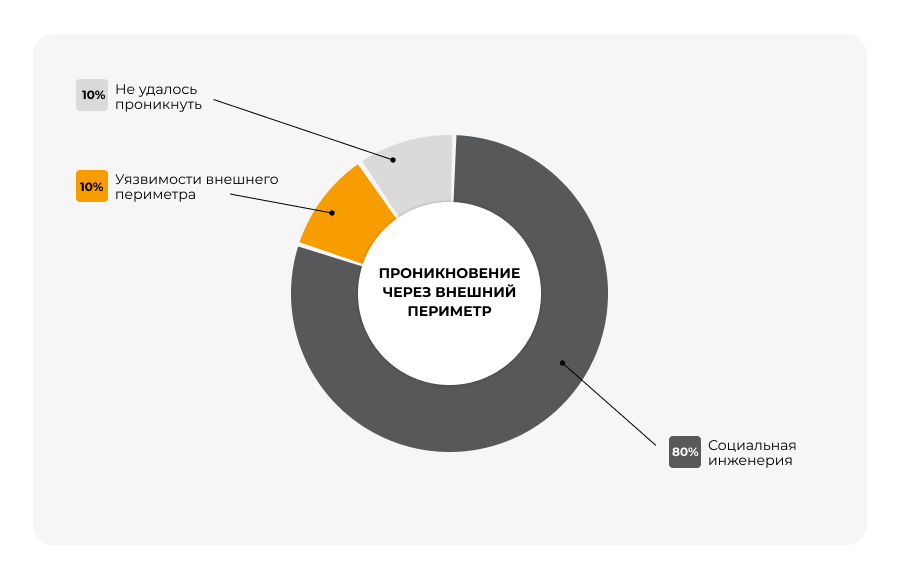

Внешний пентест выполняется, чтобы оценить защищенность критических систем и конфиденциальной информации компании от атак из сети Интернет.

В 90% случаев специалистам по тестированию удалось осуществить проникновение во внутреннюю сеть компаний через внешний периметр, используя преимущественно методы социальной инженерии.

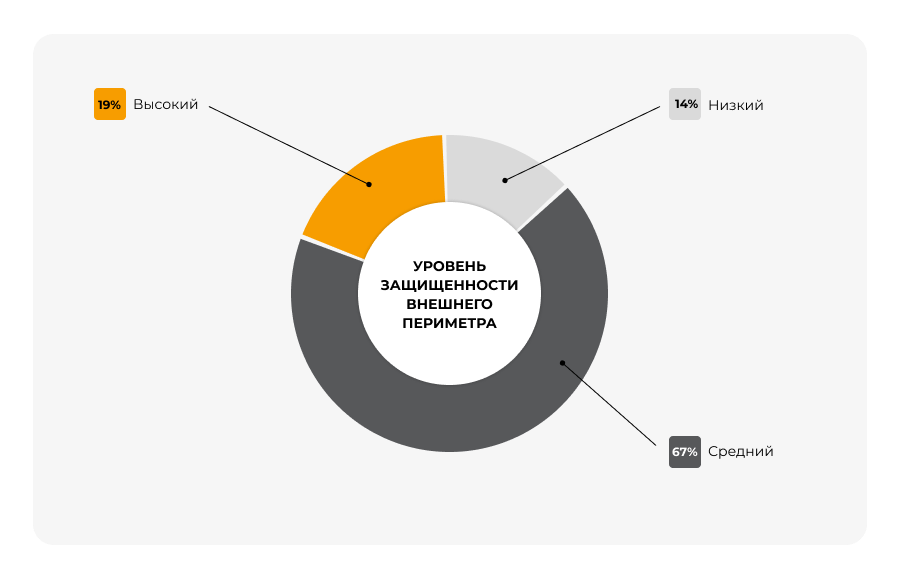

По нашим данным, у большинства тестируемых компаний средний уровень защищённости внешнего периметра. Это связано с тем, что, как правило, специалисты ИБ лучше следят за его защитой: проводят пентесты, устраняют уязвимости, налаживают процессы VM*.

* Vulnerability Management

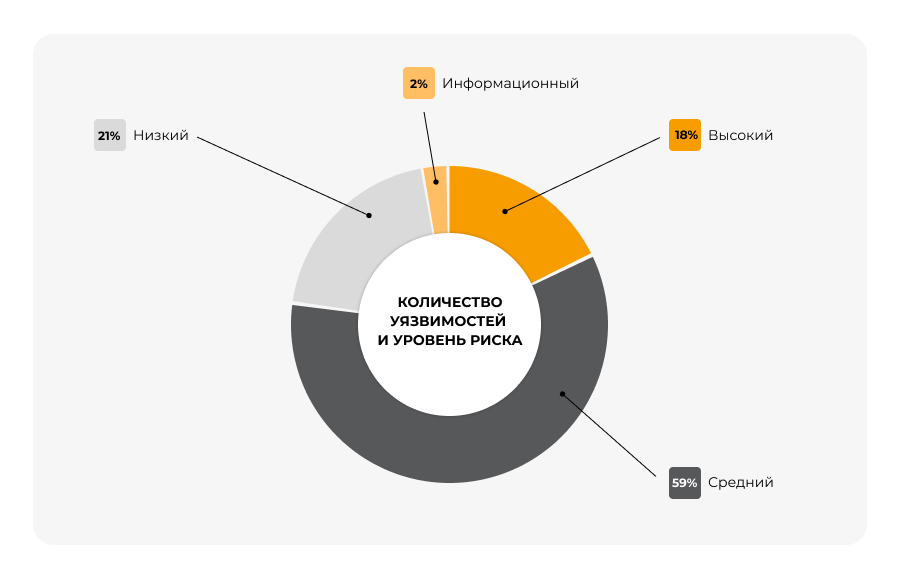

Чаще всего на внешнем периметре встречаются уязвимости среднего уровня риска — 59%, 21% выявленных уязвимостей имеют низкий уровень риска, 18% уязвимостей носят высокий уровень риска.

Отметим, что уязвимости высокого уровня риска связаны с использованием ПО с известными уязвимостями, SQL-инъекциями, неограниченной загрузкой файлов, приводящей к RCE, ошибками конфигурации и доступностью персональных данных клиентов или сотрудников.

Важно отметить, что во время тестирования специалистам неоднократно удавалось получить доступ к критическим данным: исходному коду приложений, персональным данным сотрудников, почтовым перепискам — и всё это без проникновения во внутреннюю сеть.

Внутренний анализ защищенности

Внутреннее тестирование на проникновение производится для оценки защищённости критически важных систем и конфиденциальной информации от атак из корпоративной сети.

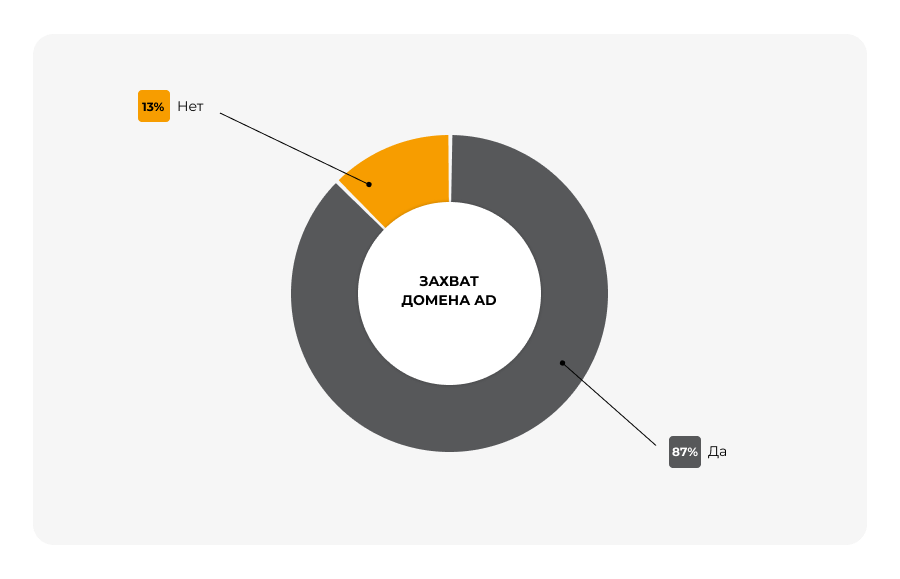

Зачастую целью внутреннего пентеста является получение максимальных привилегий в домене Active Directory. Во внутренней инфраструктуре в 87% случаев специалисты добились максимальных привилегий в доменах, при этом самый короткий сценарий захвата домена состоял из двух шагов. А в среднем этот показатель варьируется от 5 до 8 шагов.

Кроме получения максимальных привилегий, при проведении внутренних пентестов во многих случаях специалистами был получен доступ к персональным данным клиентов, финансовой информации и исходному коду приложений. Осуществить это позволило:

- использование словарных или повторяющихся паролей;

- наличие уязвимостей и ошибок конфигурации;

- отсутствие требования подписи SMB-пакетов – и, как следствие, возможность проведения атак NTLM relay.

Внутренняя инфраструктура тестируемых компаний в 56% случаев оказалась незащищённой от атак. В 38% действиям потенциального нарушителя препятствовала качественная организация процессов информационной безопасности. В 6% случаев не было выявлено серьёзных недостатков.

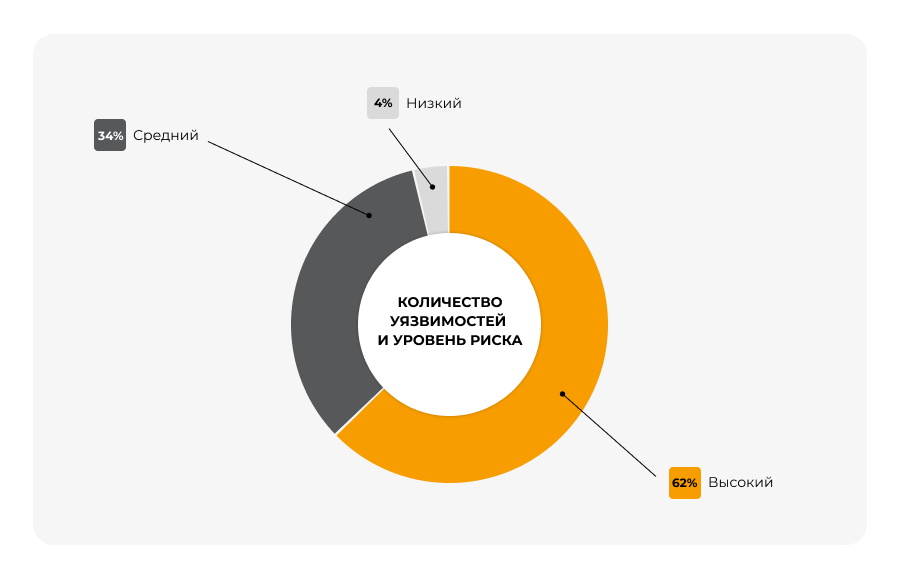

Чаще всего на проектах встречались уязвимости высокого уровня риска. Они были связаны с использованием словарных паролей, доступом без аутентификации, повышением привилегий и удалённым выполнением кода.

Большую роль в получении доступа к внутренним системам играет наличие ошибок конфигурации — всё чаще они становятся основным инструментом для захвата инфраструктуры.

Социальная инженерия

Социальная инженерия ежегодно становится самым популярным способом проникнуть в информационные сети компаний. Причиной тому — низкий уровень киберграмотности и доверчивость рядовых сотрудников. Всё это создаёт благоприятные условия для хакерских атак, даже несмотря на выстроенные процессы ИБ и внедрение средств защиты.

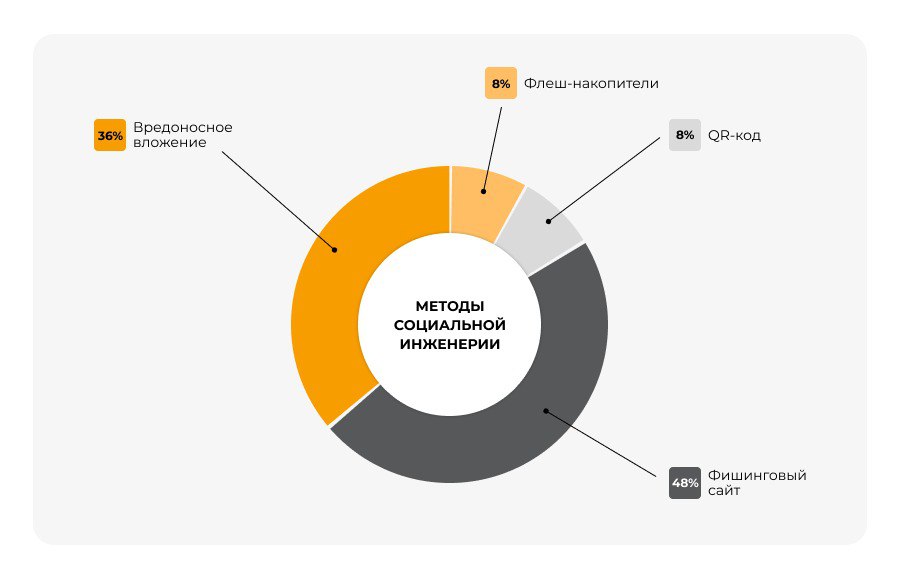

Методы социальной инженерии, которые применялись для анализа защищенности компаний пентестерами УЦСБ в 2024, достаточно стандартны: фишинговые сайты, вредоносные вложения, QR-коды и флеш-накопители.

Чаще всего использовались техники, связанные с фишинговым сайтом или вредоносным вложением. Это связано с тем, что данные методы по сей день имеют высокую популярность у злоумышленников.

В результате исследования было выявлено, что пользователи с недоверием относятся к незнакомым флеш-накопителям, однако очень часто открывают подозрительные письма с вредоносными вложениями.

Самыми удачными для фишинговых рассылок оказались темы писем, в которых говорилось о проблемах с отправкой письма или блокировкой аккаунта.

Заключение

Анализ защищённости инфраструктуры — важный шаг в обеспечении информационной безопасности. Он позволяет выявить и своевременно устранить слабые места и тем самым значительно повысить безопасность инфраструктуры.

Как видно из исследования, в 2024 году информационная система многих организаций оказалась уязвима к потенциальным атакам, многие критические данные оказались под угрозой. Важно отметить, что защита от утечек персональных данных становится особенно актуальной после ужесточения ответственности за нарушение 152-ФЗ, поскольку компании рискуют серьёзными штрафами и репутационными потерями.

Для предотвращения возможных атак и возникновения негативных последствий важно регулярно проводить анализ защищённости, своевременно устранять выявленные уязвимости, проводить обучение сотрудников противодействию фишинговым атакам и проверять эффективность систем защиты информации и процессов информационной безопасности.