Природные катаклизмы, пожары или кибератаки на ЦОД могут привести к авариям в его инженерных системах, а значит к простоям и убыткам в бизнесе. По этой причине дата-центр проектируется так, чтобы выход из строя одной или нескольких систем не останавливал работу всего ИТ-оборудования в нем.

Специально для Cyber Media директор департамента системной интеграции ИТ-компании УЦСБ Дмитрий Кузнецов рассказывает, какие подходы и решения делают ЦОД отказо- и катастрофоустойчивым, на что обращать внимание при выборе площадки для дата-центра и делится практическими советами по его запуску.

Базовые принципы отказоустойчивости: разница между резервированием и дублированием

Требования к дата-центру определяет сам заказчик, но отказоустойчивость будет основным критерием, по которому он сможет понять надежность ЦОДа. Благодаря ей возможные аварии в дата-центре ликвидируются без последствий для компании: сайт будет работать, заявки от клиентов приниматься, платежи обрабатываться. Отказоустойчивость строится на нескольких ключевых принципах.

Резервирование — обеспечение надежности объекта за счет создания дополнительных систем на случай выхода из строя основных компонентов: серверов, источников питания, систем охлаждения или других составляющих ЦОДа. Резервные системы не активны до отказа основных.

Дублирование — резервирование с кратностью резерва один к одному, то есть все критически важные системы дублируются и работают параллельно с основными. В случае сбоя аппаратного или программного обеспечения, неповрежденные аналоги немедленно берут на себя их функции.

Непрерывный мониторинг — система постоянного отслеживания параметров всех систем ЦОДа позволяет оперативно выявлять аномалии и предотвращать сбои.

Эти принципы показывают, что дата-центр представляет собой комплексное решение, надежность которого формируется благодаря сочетанию инженерных систем и ИТ-инфраструктуры. Первые обеспечивают бесперебойную работу оборудования, а вторая — непрерывность сервисов компании и катастрофоустойчивость. Все это защищается средствами информационной безопасности.

Инженерная инфраструктура: резервирование, как основа отказоустойчивости

Инженерная инфраструктура ЦОДа включает системы электроснабжения, охлаждения, пожаротушения, физической безопасности и мониторинга. Резервирование важно закладывать во всех ее пределах и коммуникациях, а не только на уровне оборудования или отдельных узлов. Это поможет избежать единых точек отказа.

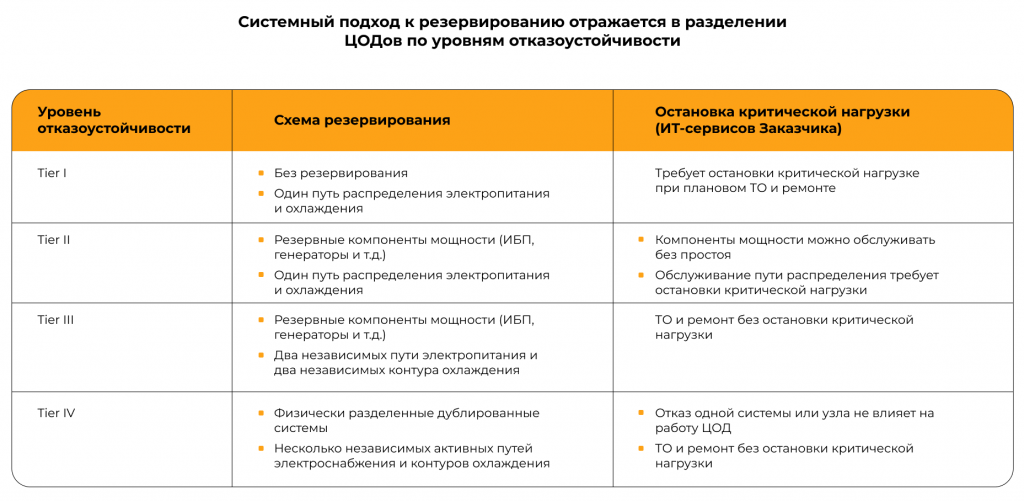

Для большинства заказчиков оптимальным решением будет ЦОД уровня Tier III. Он позволяет проводить модернизацию или ремонт без остановки работы сервисов компании. Кроме того, его создание будет выгоднее строительства дата-центра уровня Tier IV, которое требует огромных вложений.

Примеры из практики: как обойти единые точки отказа

Компании часто готовы платить за внутреннее резервирование дорогого модульного источника бесперебойного питания (ИБП), но забывают про резервирование менее затратных электрощитов и кабельных линий. Такое решение может быть серьезной ошибкой, так как выход из строя даже одного щита может привести к частичной или полной потере электропитания в ЦОДе.

Дополнительную защиту от нештатных ситуаций поможет обеспечить разделение линий электроснабжения. Они не должны объединятся на всем протяжении системы электроснабжения — от ввода до конечного оборудования. Если после двух резервирующих друг друга ИБП линии сводятся в один щит, а затем снова разделяются, то появляется та самая единая точка отказа. В результате при повреждении этого узла обе линии окажутся нерабочими.

Выбор площадки: когда можно строить ЦОД в корпоративных зданиях

Участок для строительства обычно выбирают вдали от военных объектов, аэропортов, вредных производств и других потенциально опасных мест, аварии на которых могут привести к повреждению или полному выходу ЦОДа из строя. При этом площадка должна находиться достаточно близко к источникам электроэнергии.

ИТ-инфраструктура: почему важна катастрофоустойчивость

ИТ-инфраструктура ЦОДа — это вычислительное оборудование, программное обеспечение, сетевые компоненты и системы хранения данных. Для защиты и управления этой составляющей дата-центра используется разделение на зоны с помощью логической и физической сегментации сети. Такой подход предотвращает распространение сбоев на другие системы.

Логическая сегментация — деление ЦОДа на логические сегменты с помощью виртуальной локальной сети (VLAN) или другой технологии, которая позволяет изолировать в отдельных сегментах различные компоненты ИТ-инфраструктуры: базы данных, системы хранения данных или веб-серверы.

Физическая сегментация — подразумевает, что ключевые системы, например, серверы управления, выносятся в отдельный физический сегмент сети. Подобное решение исключает возможность несанкционированного доступа через смежные системы.

Сегментация снижает локальные риски, но, чтобы усилить защиту от аварий и других инцидентов в ЦОДе, необходимо создавать катастрофоустойчивые решения. Например, можно построить два дата-центра и организовать между ними обмен данными. Если один прекратит работу, то резервные мощности второго возьмут нагрузку на себя.

Резервирование систем хранения данных защитит бизнес не только от сбоев оборудования, но и от последствий природных и техногенных катастроф. Когда возможностей уровня Tier III уже недостаточно, географически распределенная инфраструктура способна обеспечить бесперебойную работу сервисов компании.

Информационная безопасность: важное условие отказоустойчивости ЦОДа

Даже при продуманном резервировании ЦОД остается уязвимым без инструментов киберзащиты, поэтому информационная безопасность (ИБ) рассматривается как неотъемлемая часть его отказоустойчивости.

Снизить вероятность сбоев и сохранить данные даже после инцидентов ИБ помогут эти инструменты и практики:

- межсетевые экраны (NGFW) для блокировки нежелательного трафика;

- многофакторная аутентификация (MFA) для идентификации пользователей и контроля доступа;

- SIEM-система для анализа данных из разных источников, выявления аномалий и инцидентов ИБ;

- регулярные обновления ПО и оборудования для устранения их уязвимостей;

- системы резервного копирования и восстановления данных для сохранности информации даже после инцидентов ИБ.

Кроме того, необходимо уделять особое внимание защите от DDoS-атак. Это поможет предотвратить аварии из-за критической нагрузки на сеть и поддерживать стабильную работу онлайн-сервисов бизнеса.

Купировать поток избыточных запросов, перегружающих серверы компании, позволяют специализированные системы фильтрации и распределения трафика. Их можно дополнить организационными мерами. Например, жестким разграничением доступа к оборудованию, при котором все операции выполняются через службу поддержки ЦОДа, а Заказчики имеют доступ только к своим учетным записям.

Сочетание всех этих рекомендаций дает уровень безопасности, необходимый для отказоустойчивой ИТ-инфраструктуры.

Практические шаги по запуску и обслуживанию ЦОДа

Стоимость ИТ-оборудования в ЦОДе гораздо выше, чем стоимость систем инженерного обеспечения. Экономия на них оборачивается серьезными финансовыми потерями при авариях, которые полностью сводят на нет первоначальную выгоду от сокращения затрат. Чтобы инженерная инфраструктура ЦОДа работала без сбоев, нужно следовать этим рекомендациям.

1. Заранее оценивать потенциальные риски и сопоставлять их со стоимостью создания резервных мощностей — например, если в результате строительство двух разнесенных дата-центров будет оправдано, то стоит реализовать подобный проект.

2. Проводить комплексные приемо-сдаточные испытания при вводе ЦОДа в эксплуатацию — начинать следует с нагрузочного тестирования, запуская все системы на максимальной расчетной нагрузке непрерывно в течение 24-72 часов. Для создания тепловой нагрузки используются тепловые пушки.

Потом проверяется отказоустойчивость через отключение резервных систем электроснабжения и охлаждения. При этом фиксируется реакция инженерной инфраструктуры на искусственные аварийные ситуации.

3. Обеспечивать регулярное техническое обслуживание — масштабные испытания во время эксплуатации дата-центра могут быть рискованными для его работоспособности. В этом случае обычно ограничиваются локальными проверками отдельных компонентов, тестированием их автономной работы и контролем времени переключения на резервные системы.

Вывод: системный подход — «фундамент» надежного ЦОДа

Надежность ЦОДа складывается не из отдельных решений, а из системного подхода: грамотного проектирования, выбора подходящей площадки и регулярного обслуживания. Даже небольшой дата-центр может быть отказоустойчивым, если правильно выстроены инженерные системы, продумана архитектура ИТ-инфраструктуры и внедрены необходимые инструменты информационной безопасности. Согласованная работа этих составляющих помогает обеспечить бесперебойность бизнес-процессов и защиту данных компании.